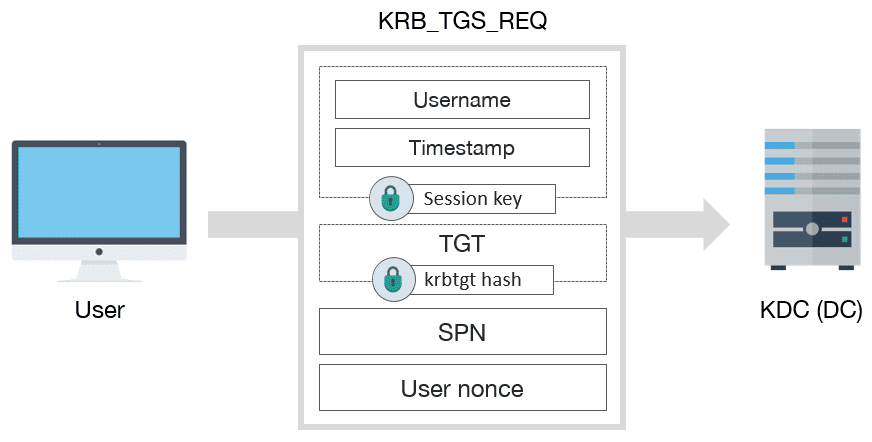

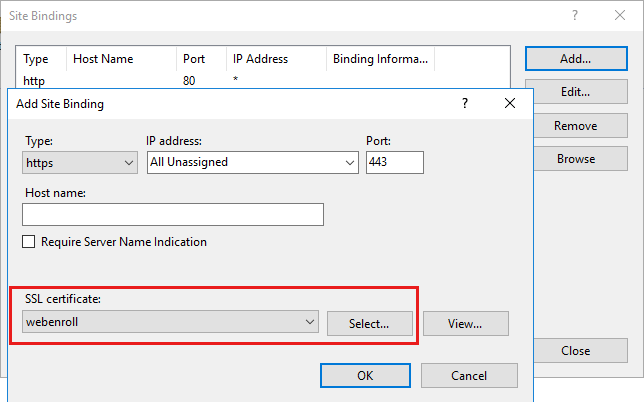

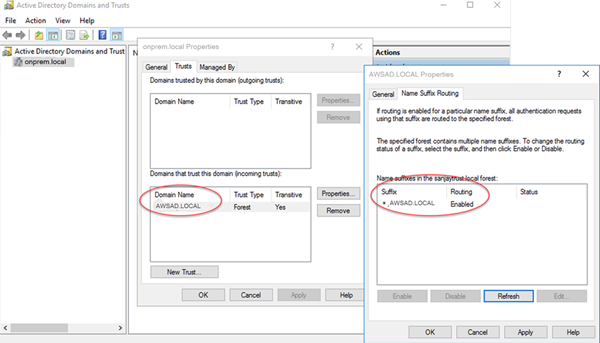

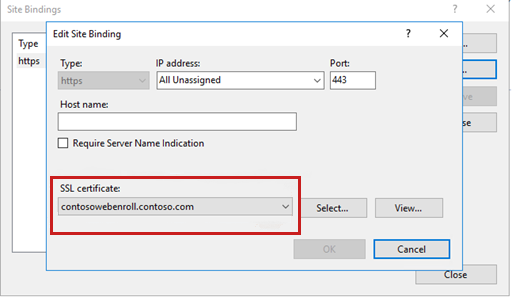

Configuración de la delegación restringida de Kerberos para páginas de proxy de inscripción web - Windows Server | Microsoft Learn

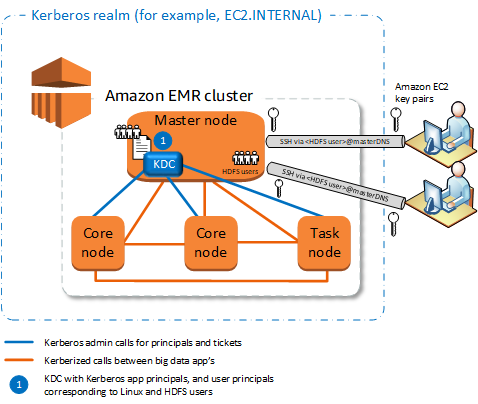

Configuración de autenticación Kerberos para instancias de base de datos de PostgreSQL - Amazon Relational Database Service

Configuración de la delegación restringida de Kerberos para páginas de proxy de inscripción web - Windows Server | Microsoft Learn